Значение Интернета в политической борьбе в КГ (о, как!)

Я не ожидал, что политическая борьба в КГ может напрямую отразиться на работе Интернета.

Понятно что Интернет одно из полей информационной войны, но я не думал, что этому полю придаётся настолько большое значение, чтобы попытаться вывести «условного противника» из борьбы любыми средствами.

Я говорю про флуды, т.е. атаки на отказ от обслуживания (DoS) или точнее про распределённые атаки на отказ от обслуживания (DDoS) — большое количество обращений из разных мест Интернета с целью исчерпания ресурсов серверов и/или пропускной способности сетей.

Впервые столкнуться с DDoS в контексте политической борьбы в КГ мне пришлось на прошлые выборе в ЖК, которые начались ещё при Акаеве и которые, в общем-то, стали поводом для переворота 24 марта. Тогда в предверии выборов подверглись атаке серверы, на которых были расположены сайты так называемых оппозиционных информационных агентств. Нам даже пришло письмо с условиями прекращения атаки — мол закройте сайт такой-то. Флуд заключался в большом количестве запросов по HTTP, причём с разных IP-адресов, вероятно с подставных машин, контролируемых посредством троянов. Чтобы обеспечить работу других клиентов пришлось закрыть доступ к атакуемому серверу по HTTP, что можно считать нашей полной капитуляцией.

То что серверы с сайтами довольно быстро становятся недоступны это ещё полбеды, дело в том, что страдают все клиенты провайдера, т.к. флуд настолько сильный, что забивает внешний канал провайдера, а это фактически приводит к отключению провайдера от Интернета.

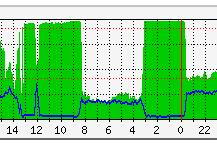

В этот раз флуд несколько иного рода — не HTTP-запросы, а просто ICMP пакеты, если не ошибаюсь echo request и echo reply, т.е. грубо говоря пинги в большом количестве причём без ожидания ответа от сервера. По-моему это наиболее простой способ забить каналы связи, что в общем-то и получилось:

При этом досталось не только самому ЭлКату, но и его вышестоящему провайдеру, а также и вышестоящим провайдерам вышестоящего провайдера. Сначала пытались ограничиться блокирование только лишь ICMP запросов для атакуемых адресов, что позволяло работать сайтам почти в нормальном режиме, т.е. быть доступными из Интернета. Но, по словам вышестоящего провайдера, их маршрутизатор не справлялся с такой задачей и пришлось заблокировать весь трафик к указанным адресам. Правда мне не понятно почему разница в том и другом случае фильтрования может быть настолько существенна. Конечно это снизило нагрузку на канале, но задачи атакующих оказались выполнены — сайты из-вне недоступны. Поэтому была предпринята попытка развернуть входящий трафик на упомянутые сайты через резервный канал, но и там вышестоящий провайдер через некоторое время заблокировал эту возможность из-за высокой нагрузки на каналы связи.

Таким образом в обоих случах мы оказались бессильны против атакующих. Впрочем тут оказались бы бессильны не только мы, если даже сайты даже таких компаний как Microsoft можно завалить подобными атаками.